Modern uygulamalar ödeme, kimlik doğrulama, analitik ve iletişim gibi birçok alanda üçüncü parti servis kullanır. Bu servisler geliştirme hızını artırır; ancak aynı zamanda yeni güvenlik riskleri oluşturur. Çünkü sisteminizin güvenliği artık yalnızca kendi kodunuza bağlı değildir.

Bu nedenle entegrasyon sürecinde güvenlik checklist’i kullanmak kritik önem taşır.

🎯 1️⃣ Minimum Yetki Prensibi (Least Privilege)

Öncelikle servis erişimlerini mümkün olan en dar kapsamla tanımlamak gerekir. Gereksiz izinler risk alanını büyütür.

Bu nedenle:

- Scope’ları sınırlayın

- Ayrı ortam anahtarları kullanın

- Yönetici yetkisini varsayılan yapmayın

Böylece olası ihlalin etkisi azalır.

🔑 2️⃣ API Anahtarı ve Secret Yönetimi

Hardcoded anahtarlar en yaygın güvenlik hatalarından biridir. Bunun yerine secret yönetimini merkezi yapmak gerekir.

Yaygın uygulamalar:

- Environment variables

- Secret manager kullanımı

- Anahtar rotasyonu

Bu yaklaşım sızıntı riskini düşürür.

🔄 3️⃣ OAuth ve Kimlik Doğrulama Akışı

Üçüncü parti servislerde OAuth akışını doğru uygulamak kritik önem taşır. Yanlış redirect veya token yönetimi hesap ele geçirme riskini artırır.

Bu nedenle:

- PKCE kullanın

- Redirect URL whitelist uygulayın

- Token süresini sınırlayın

Kimlik doğrulama en kritik katmandır.

📡 4️⃣ Veri Paylaşımını Sınırlamak

Her veriyi üçüncü parti servise göndermek gerekmez. Veri minimizasyonu güvenliğin temel prensibidir.

Örneğin:

- Hassas veriyi maskeleyin

- Gereksiz alanları kaldırın

- Log’larda PII saklamayın

Bu yaklaşım yasal riskleri de azaltır.

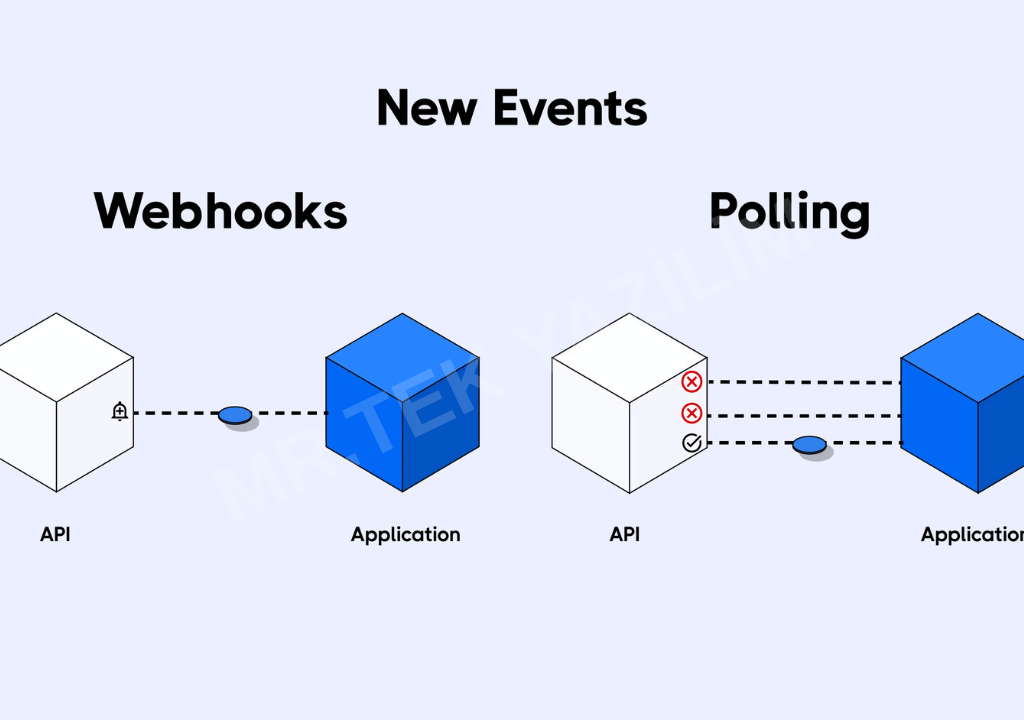

🧱 5️⃣ Webhook Güvenliği

Birçok entegrasyon webhook kullanır. Ancak doğrulama yapılmazsa sahte istek riski oluşur.

Checklist:

- Signature doğrulaması

- IP allowlist

- Idempotency kontrolü

- Replay attack önleme

Webhook endpoint’leri dışa açık giriş noktalarıdır.

⚡ 6️⃣ Rate Limit ve Abuse Koruması

Üçüncü parti servisler yanlış yapılandırıldığında maliyet ve güvenlik sorunu yaratabilir. Rate limit stratejisi kritik hale gelir.

Bu nedenle:

- Retry politikası tanımlayın

- Circuit breaker kullanın

- Kota izleme yapın

Bu yaklaşım servis bağımlılığı riskini azaltır.

📊 7️⃣ Loglama ve İzleme

Entegrasyon sorunlarını erken fark etmek için gözlemlenebilirlik gerekir. Özellikle token hataları ve başarısız istekler izlenmelidir.

Ekip:

- Error oranını izlemeli

- Şüpheli trafik analiz etmeli

- Uyarı mekanizması kurmalıdır

Görünürlük güvenliğin parçasıdır.

🔄 8️⃣ Versiyon ve Bağımlılık Yönetimi

Üçüncü parti SDK’lar zamanla güvenlik açığı içerebilir. Güncel tutmamak risk oluşturur.

Bu nedenle:

- Dependency scanning yapın

- Deprecated endpoint’leri takip edin

- Breaking change planı oluşturun

Bakım süreci güvenlik sürecidir.

🚀 Sonuç

Üçüncü parti servis entegrasyonları hız kazandırır; ancak kontrolsüz kullanıldığında risk üretir. Minimum yetki, secret yönetimi, webhook güvenliği ve gözlemlenebilirlik bu sürecin temelini oluşturur.

Sonuç olarak güvenli entegrasyon yalnızca teknik detay değildir; sürdürülebilir sistem mimarisinin zorunlu bir parçasıdır.

Etiketler

#security, #apiguv enligi, #softwarearchitecture, #backend, #devops, #integration, #mrtek